Política de Auditoría de Windows: Mejores Prácticas para Sistemas de TI Seguros

Auditar sus recursos de red y tener información precisa sobre sus dispositivos es esencial. ADAudit Plus es una herramienta que ofrece características de nivel profesional para proporcionar:

Auditar sus recursos de red y tener información precisa sobre sus dispositivos es esencial. ADAudit Plus es una herramienta que ofrece características de nivel profesional para proporcionar:

- Seguimiento y monitoreo de cambios en documentos

- Visión detallada de la actividad de inicio y cierre de sesión

- Cumplimientos de SOX, PCI, HIPAA, GDPR

- Implementación simple y rápida

Consiga ahora la mejor herramienta de auditoría de red para su infraestructura. ¡Pruebe ADAudit Plus ahora! ¿Desea aprender sobre las mejores prácticas de la política de auditoría de Windows? Aquí está todo lo que necesita saber. Un elemento esencial de la auditoría de Windows es el llamado servicio de monitoreo de integridad de archivos, también llamado auditoría de cambios de Windows.

El acceso rápido a las mejores prácticas para una política de auditoría de Windows marca la diferencia a largo plazo. Así que, lea esta guía.

¿Qué es una Política de Auditoría?

Este proceso gestiona una variedad de cambios de valor en múltiples dominios. Algunos incluyen Active Directory, Exchange, SQL y los sistemas de archivos que se encuentran en su red.

Cubrir estos aspectos y analizar los eventos de seguridad y del sistema permite a las empresas reducir la posibilidad de acceso no autorizado a los datos. También mejora la capacidad general de la empresa para enfrentar amenazas a la seguridad del sistema y la gestión.

¿Qué permite la Política de Auditoría?

Un proceso de auditoría de Windows exhaustivo garantiza que cualquier organización pueda respetar el conjunto completo de requisitos de protección de datos. También reaccionarán proactivamente a posibles amenazas y mitigarán el impacto de una violación de datos.

Como en el caso de otros procesos complejos, algunos elementos clave asegurarán que el proceso se realice sin problemas y que las implementaciones/cambios elegidos se gestionen desde un centro central.

La guía de hoy descubrirá todos los secretos para lograr una Política de Auditoría de Windows completa sin demasiados inconvenientes. También simplificamos considerablemente el proceso utilizando software especializado.

¿En qué orden debemos habilitar la auditoría?

El orden en el que se debe habilitar el proceso de auditoría dependerá del tipo exacto de amenaza. Por lo tanto, no hay una única respuesta a esta pregunta.

Es esencial señalar que el proceso de auditoría tiene dos áreas críticas a cubrir:

- Auditoría de Active Directory – Esta función permite a los usuarios acceder a información específica, temas, carpetas, archivos y datos basados en su identidad. Active Directory será el objetivo preferido de ataques cibernéticos y terceros malintencionados.

- Auditoría de Políticas de Windows – El seguimiento de esta función cubre principalmente los cambios en la Política de Windows utilizando Objetos de Directiva de Grupo. Estos se pueden configurar y utilizar dependiendo de las circunstancias. Una visión general de todos los puntos de acceso y privilegios por parte de usuarios específicos ayuda a enfocar el problema y eliminarlo.

En general, Microsoft ha creado un conjunto de 10 leyes de administración de seguridad, que deben ser respetadas en su totalidad para una cobertura empresarial frente a cualquier amenaza externa.

¿Cuáles son las mejores prácticas de la Política de Auditoría de Windows?

1. Para Active Directory

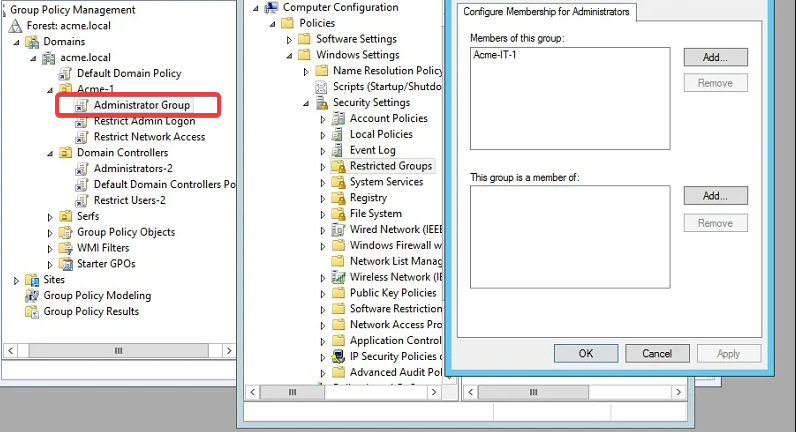

1.1 Administrar y editar los Grupos de Seguridad de Active Directory

Los ataques más comunes están dirigidos a los miembros de Domain Admins, Administrator Groups y Enterprise Admins en Active Directory. Sin embargo, esto se debe a que una cuenta de dominio con acceso a nivel de administrador puede incluso modificar el acceso de cuentas VIP,

Así que, debe limitar el acceso a estos grupos para evitar problemas.

1.2 Eliminar a los usuarios inactivos en AD

Si hay usuarios inactivos que aún tienen acceso a su entorno de Active Directory. En ese caso, es mejor eliminarlos lo antes posible. Este es un método estándar que utilizan terceros malintencionados para acceder a datos críticos sin generar sospechas.

1.3 Hacer seguimiento de los Administradores Locales

Los usuarios con derechos de administrador tienen acceso a una parte significativa de su organización. Por lo tanto, hacer seguimiento de su nivel de acceso y gestionarlo de manera adecuada puede tener un gran impacto.

- Cuentas de dominio que tienen acceso de nivel de administrador a una variedad de computadoras – Aunque a veces estas cuentas pueden no tener acceso a grupos de alto privilegio en Active Directory, pueden tener acceso de administrador a muchos servidores dentro de la infraestructura de Windows.

- Cuentas de dominio VIP – Estas tienen acceso a una variedad de propiedad intelectual y otra información sensible de los usuarios de la red. Cualquier cuenta que permita al atacante acceder a grandes datos puede considerarse una cuenta de dominio VIP. Algunos ejemplos incluyen cuentas ejecutivas con acceso amplio y cuentas de empleados en el servicio de asistencia, personal legal, planificadores de productos o investigadores.

1.4 Evitar usar GPOs para establecer contraseñas

Los Objetos de Directiva de Grupo pueden crear cuentas y establecer contraseñas para usuarios regulares y Administradores Locales dentro de Active Directory.

Además, los atacantes pueden usarlos para obtener acceso a los datos que se encuentran dentro de Active Directory, causando una violación de datos a gran escala.

Es de suma importancia que los administradores del sistema tengan la capacidad de detectar e informar sobre estas situaciones.

1.5 Auditar los inicios de sesión del DC (Controlador de Dominio)

Como se mencionó en el paso anterior, contar con administradores del sistema que puedan tener una visión general de toda la estructura de los controladores de dominio es de suma importancia.

Por último, la mayoría de las organizaciones se centran en los administradores de Empresa y Dominio, pero tener acceso a otros grupos a través del DC también es una gran amenaza.

Por último, la mayoría de las organizaciones se centran en los administradores de Empresa y Dominio, pero tener acceso a otros grupos a través del DC también es una gran amenaza.

1.6 Usar protección para el LSASS

Dado que los atacantes pueden usar varias herramientas de hacking para atacar el Servicio de Subsistema de Autenticación Local (LSASS) para robar las credenciales de los usuarios, se recomienda tomar medidas de seguridad al respecto.

1.7 Gestionar su política de contraseñas con cuidado

Una política de contraseñas firme para sus usuarios garantizará que los hackers no tengan tiempo para obtener acceso.

Elementos esenciales respecto a las políticas de contraseñas:

- Necesidad de cambiar las contraseñas con frecuencia

- Usar un sistema automatizado que permita que las contraseñas caduquen

- Emplear un software de recordatorio de expiración de contraseñas

- Usar frases de contraseña fáciles de recordar en lugar de contraseñas complejas (que representan una amenaza a la seguridad cuando se almacenan en el HDD o en papel)

1.8 Gestionar cuidadosamente todos los Grupos Anidados

Los administradores tienden a crear grupos anidados en otros grupos para controlar rápidamente los niveles de acceso de los usuarios, pero esto puede causar una variedad de riesgos de seguridad.

Una estructura complicada de árbol de seguridad puede confundir a los administradores y, por lo tanto, puede llevar a violaciones de datos.

Por último, para gestionar este elemento con éxito, es crucial llevar un registro de cuántos grupos hay y cuántos grupos están anidados dentro de ellos.

1.9 Eliminar el Acceso Abierto para usuarios

Si se utilizan identificadores de acceso abierto como Todos, Usuarios de Dominio o Usuarios Autenticados al crear políticas de grupo. En ese caso, eso puede llevar a que se agreguen privilegios a los usuarios sin intención por elementos como el uso compartido de archivos.

Los hackers pueden usar estos identificadores de seguridad para enfocarse en el usuario exacto con el nivel de acceso más significativo y así provocar la posibilidad de una violación de seguridad.

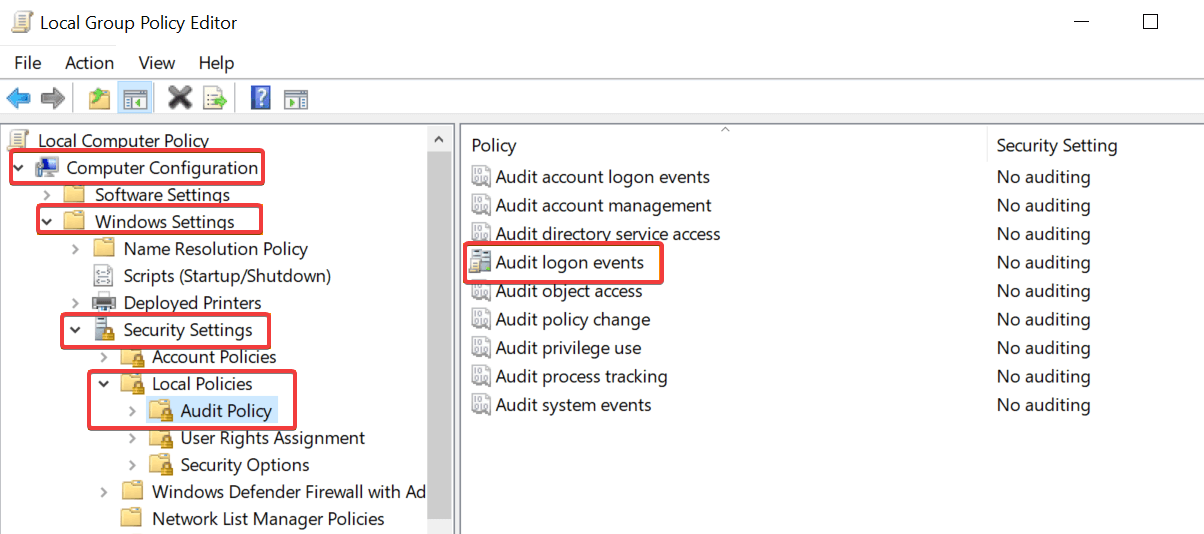

1.10 Auditar los derechos de inicio de sesión del servidor

Debido a que las Políticas de Seguridad Local están bajo el control de la Política de Grupo, es esencial gestionar los derechos de los usuarios en consecuencia.

Por lo tanto, este principio se aplica directamente a situaciones donde los no administradores pueden acceder a funciones que deberían cubrir los administradores.

Si estas funciones no se supervisan y gestionan constantemente, los hackers pueden usarlas para acceder a información sensible en toda la organización.

Si estas funciones no se supervisan y gestionan constantemente, los hackers pueden usarlas para acceder a información sensible en toda la organización.

1.11 Emplear el principio de Menor Privilegio para la Seguridad de AD

Para aplicar este principio correctamente, debe configurar su Seguridad de AD para permitir a los usuarios solo el mínimo acceso a la base de datos y otras funciones esenciales.

1.12 Usar una copia de seguridad para su directorio AD

Un proceso de copia de seguridad estable y robusto es crítico para evitar cualquier pérdida de datos que pueda poner en peligro a toda su organización.

1.13 Habilitar monitoreo de seguridad para AD

Proactivamente mantener un ojo en cualquier cambio que aparezca en su configuración de Active Directory es extremadamente importante.

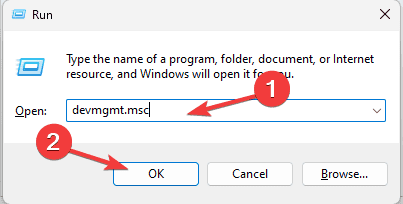

Para hacerlo de la manera más eficiente, necesitaremos emplear algunas herramientas útiles, que cubriremos en la siguiente sección:

¿Qué herramientas de software puedo usar para simplificar el proceso de monitoreo de Active Directory?

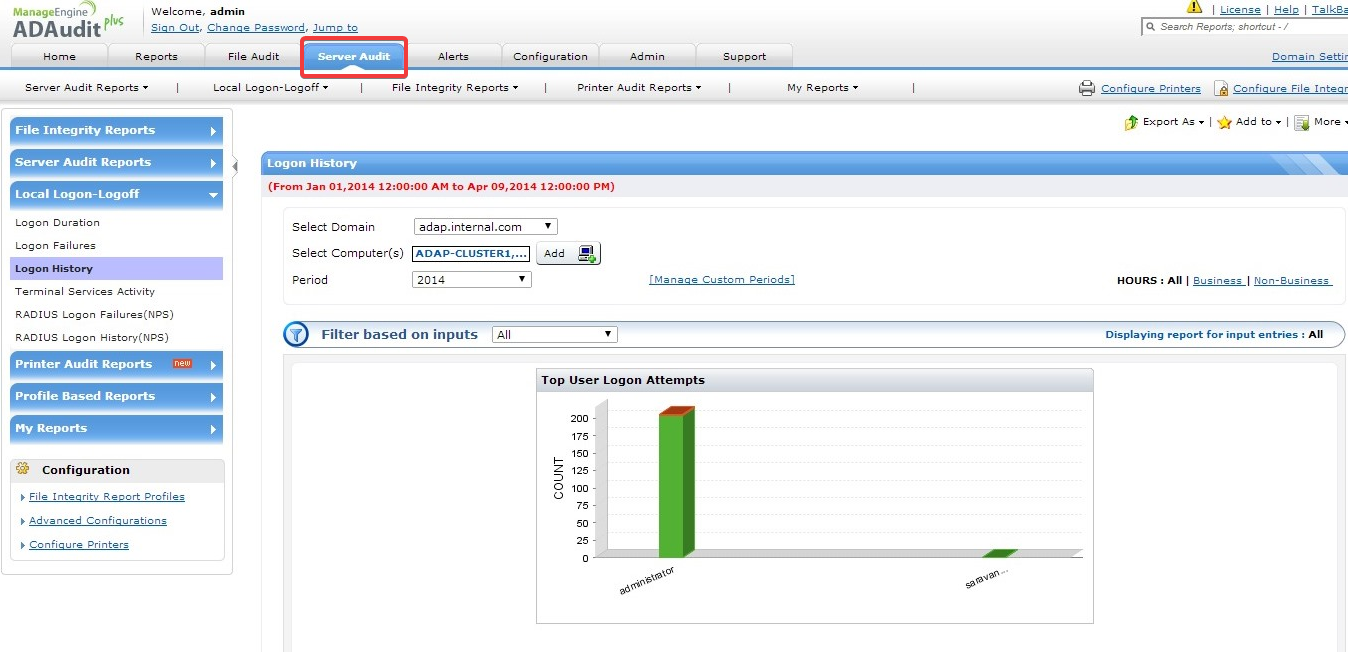

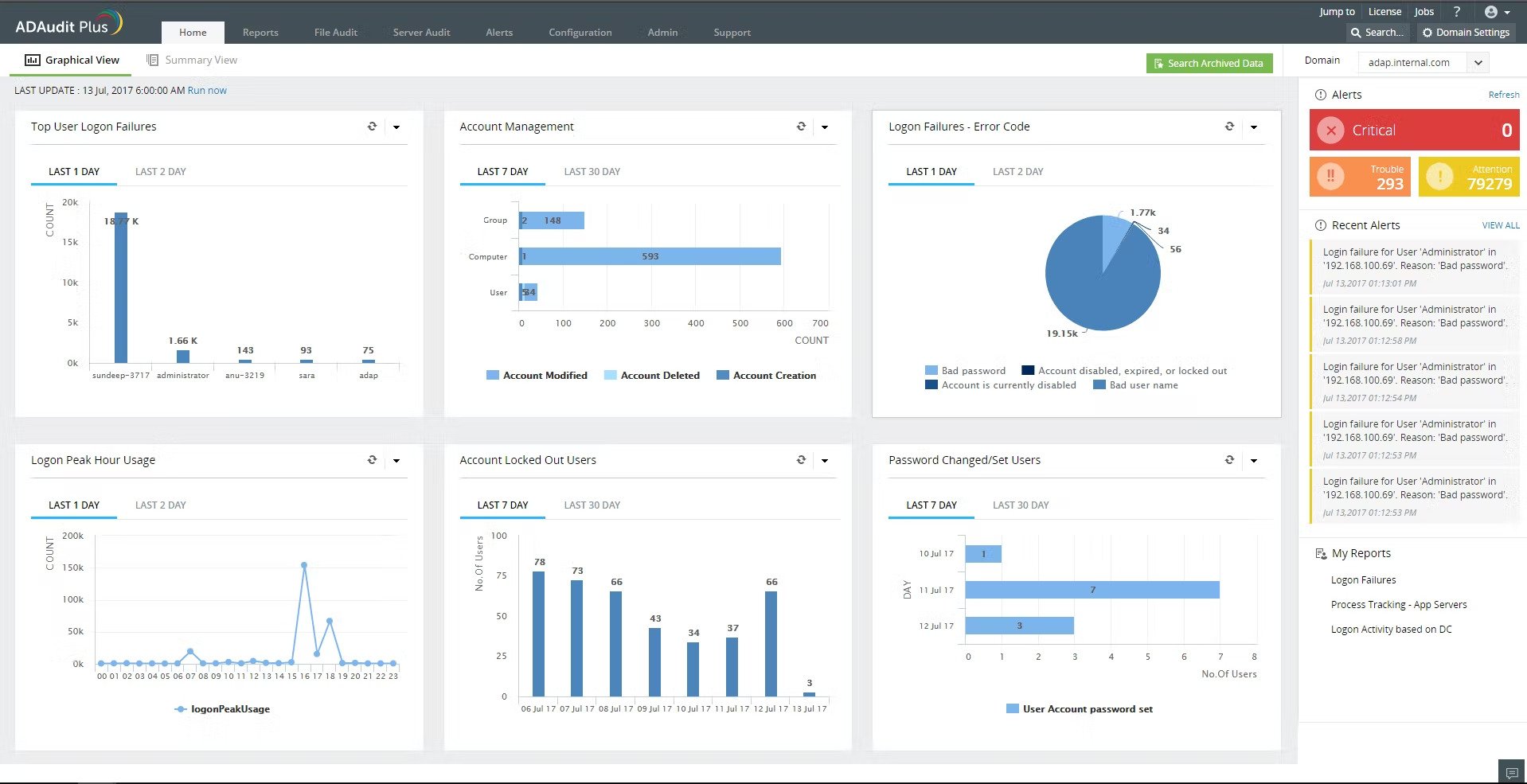

ADAudit Plus – Excelentes opciones de monitoreo de AD

ADAudit Plus simplifica el proceso de monitoreo de Active Directory al proporcionar una plataforma centralizada y automatizada para rastrear e informar sobre la actividad de usuarios y grupos, cambios de seguridad y acceso a recursos.

ADAudit Plus simplifica el proceso de monitoreo de Active Directory al proporcionar una plataforma centralizada y automatizada para rastrear e informar sobre la actividad de usuarios y grupos, cambios de seguridad y acceso a recursos.

Elimina la necesidad de revisar registros manualmente y de múltiples herramientas para lograr la misma tarea. Con ADAudit Plus, los administradores pueden ver datos en tiempo real e históricos sobre inicios de sesión de usuarios, membresías de grupos, permisos y cambios en GPO y recibir alertas sobre actividades sospechosas.

Además, el software proporciona una interfaz fácil de usar con informes detallados y personalizables, y la capacidad de exportar datos a varios formatos.

También permite monitorear múltiples dominios y bosques desde una sola consola, lo que facilita la gestión y supervisión de entornos AD de gran escala.

En general, ADAudit Plus agiliza el proceso de monitoreo de Active Directory al proporcionar una solución completa y fácil de usar que permite a los administradores identificar y responder fácilmente a posibles amenazas de seguridad.

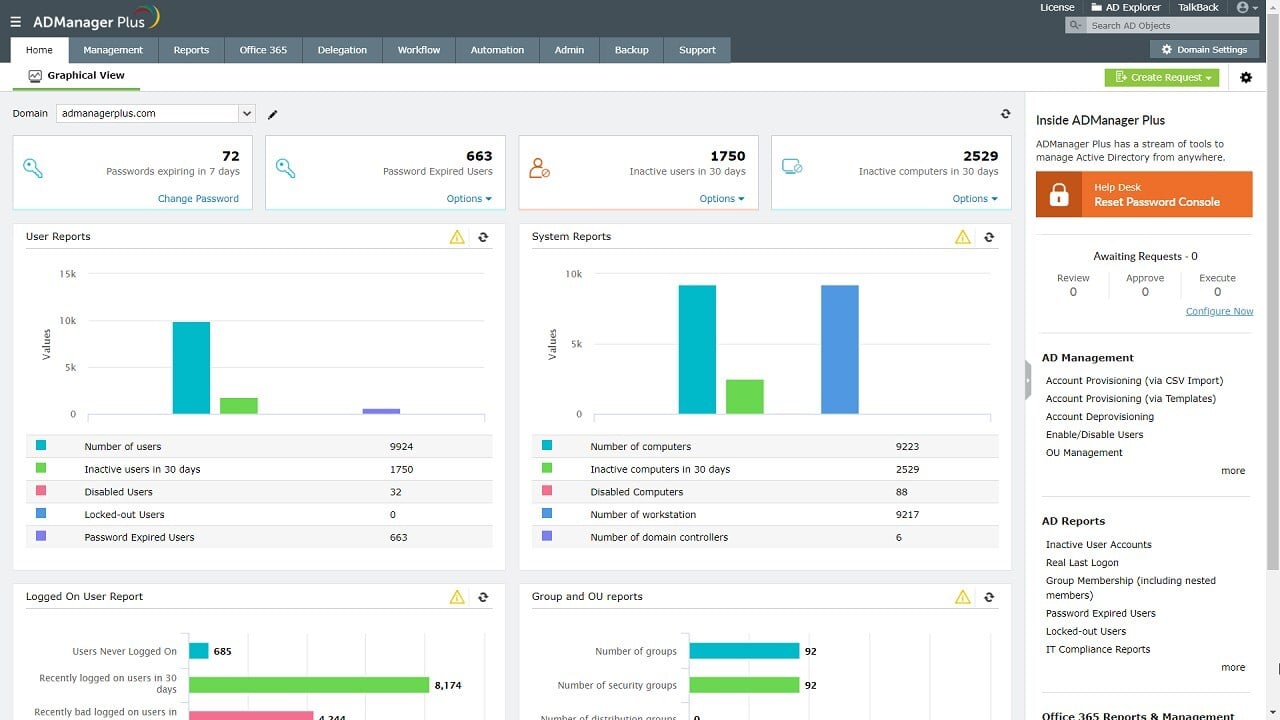

ADManager Plus – Gran gestión de AD todo en uno

AD Manager Plus es una herramienta que simplifica el proceso de monitoreo de Active Directory al proporcionar una plataforma centralizada para gestionar y monitorear entornos de AD.

AD Manager Plus es una herramienta que simplifica el proceso de monitoreo de Active Directory al proporcionar una plataforma centralizada para gestionar y monitorear entornos de AD.

Permite a los administradores ver y gestionar fácilmente cuentas de usuarios, grupos y otros objetos de AD, y monitorear y rastrear cambios en el entorno de AD.

Además, proporciona diversas capacidades de informes y auditoría para ayudar al cumplimiento y la seguridad.

Con ADManager Plus, los administradores pueden realizar tareas diarias de AD como crear y gestionar usuarios y grupos, restablecer contraseñas y delegar permisos con solo unos clics. También permite acciones masivas, ahorrando tiempo en tareas repetitivas.

En general, ADManager Plus tiene como objetivo hacer que el proceso de monitoreo y gestión de Active Directory sea más eficiente y optimizado.

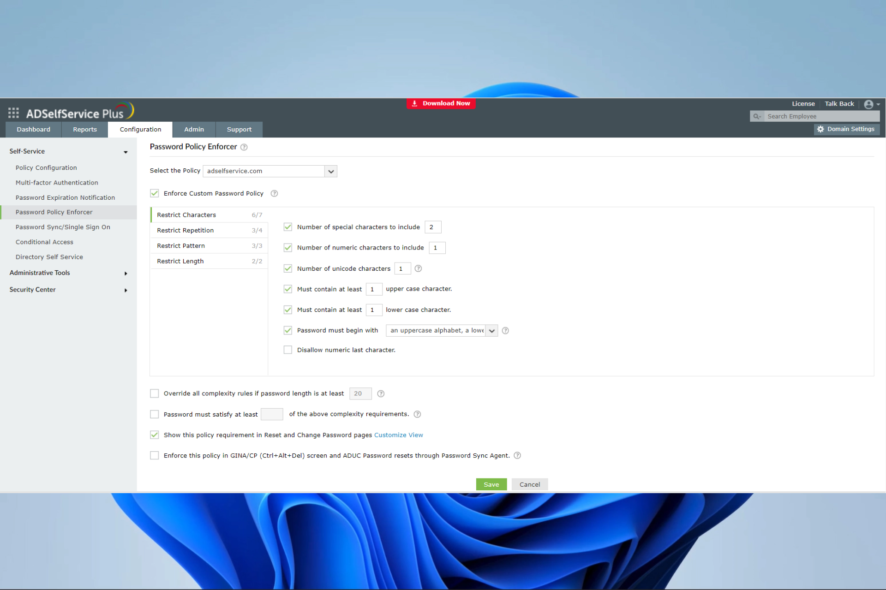

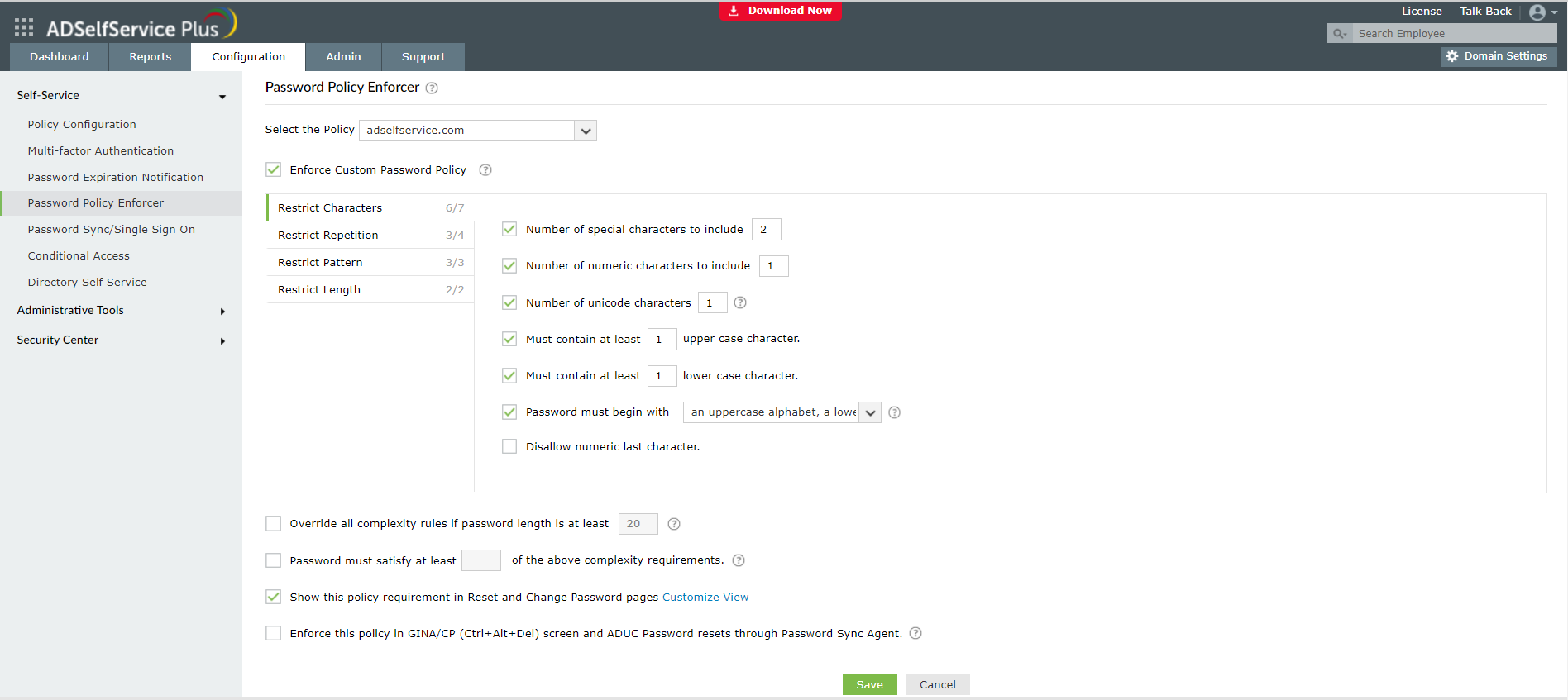

ADSelfService Plus – Perfecto para monitoreo en tiempo real

ADSelfService Plus simplifica el proceso de monitoreo de Active Directory proporcionando una plataforma centralizada para monitorear y gestionar varios aspectos de AD.

ADSelfService Plus simplifica el proceso de monitoreo de Active Directory proporcionando una plataforma centralizada para monitorear y gestionar varios aspectos de AD.

Esto incluye el monitoreo en tiempo real de las actividades de inicio y cierre de sesión de los usuarios, el seguimiento de los cambios de cuentas de usuarios y restablecimiento de contraseñas, y la generación de informes detallados sobre la información de usuarios y grupos de AD.

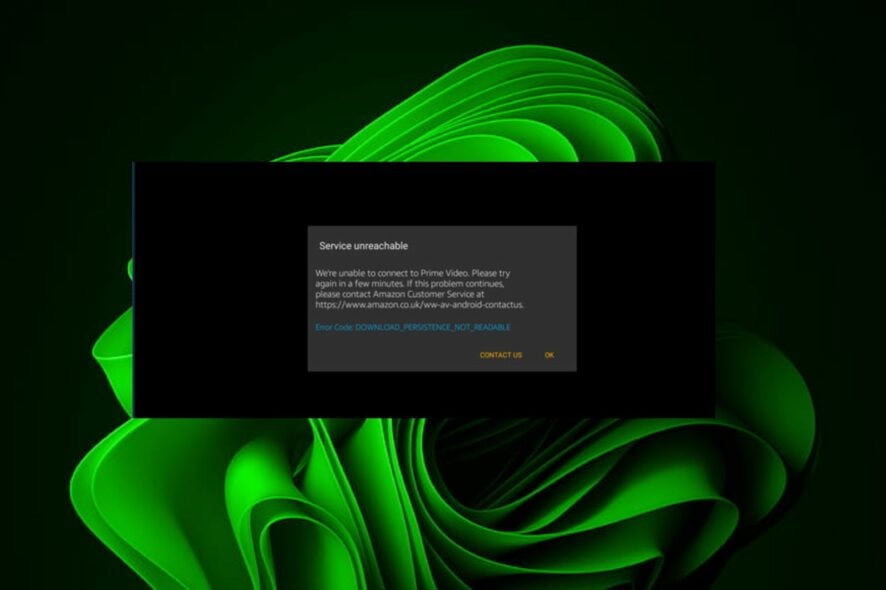

Además, proporciona alertas y notificaciones automatizadas para eventos específicos, como intentos de inicio de sesión fallidos o caducidad de contraseñas, lo que puede ayudar a los administradores de TI a identificar y resolver rápidamente problemas.

En general, ADSelfService Plus ayuda a agilizar el proceso de monitoreo de AD al proporcionar un conjunto integral de herramientas y características que permiten a los administradores de TI monitorear y gestionar fácilmente usuarios y grupos de AD. Lea más sobre este tema

- Inicio de sesión antiguos de Hotmail: Cómo acceder fácilmente a su cuenta clásica

- Microsoft gastó hasta $50 millones en acuerdos individuales de Game Pass, revela exgerente

- Microsoft reemplaza JScript con JScript9Legacy para una mejor seguridad en Windows 11

- Windows 11 Build 27898 agrega pequeños íconos a la barra de tareas, recuperación rápida, compartir más inteligente

2. Para la Auditoría de Políticas de Windows

2.1 Revisar y actualizar regularmente las políticas de auditoría

La Auditoría de Políticas de Windows es un proceso continuo y es esencial revisar y actualizar periódicamente las políticas de auditoría para asegurar que sigan siendo relevantes y adecuadas.

Esto incluye identificar nuevas amenazas y vulnerabilidades y determinar qué eventos deben ser auditados según las necesidades de seguridad actuales de la organización.

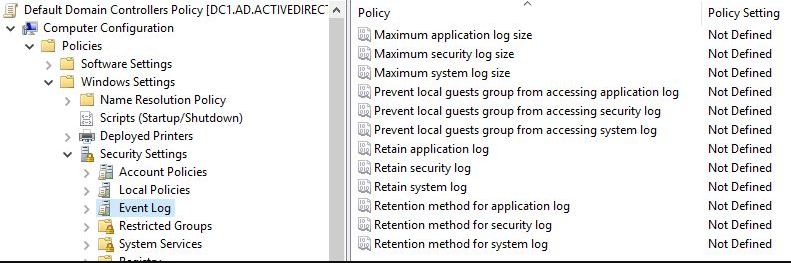

2.2 Usar políticas de auditoría integradas

Windows tiene varias políticas de auditoría integradas que monitorean muchos eventos, incluidos eventos de inicio/cierre de sesión, acceso a objetos, eventos del sistema, etc.

Estas políticas están diseñadas para ser completas y proporcionar un buen punto de partida para la mayoría de las organizaciones.

2.3 Habilitar la auditoría para áreas sensibles

Es esencial habilitar la auditoría para áreas sensibles, como el registro del sistema, los registros de eventos de seguridad y las cuentas de usuario privilegiadas.

Porque esto le permitirá monitorear y rastrear actividades relacionadas con estas áreas, lo que puede ayudar a detectar y responder a incidentes de seguridad más rápidamente.

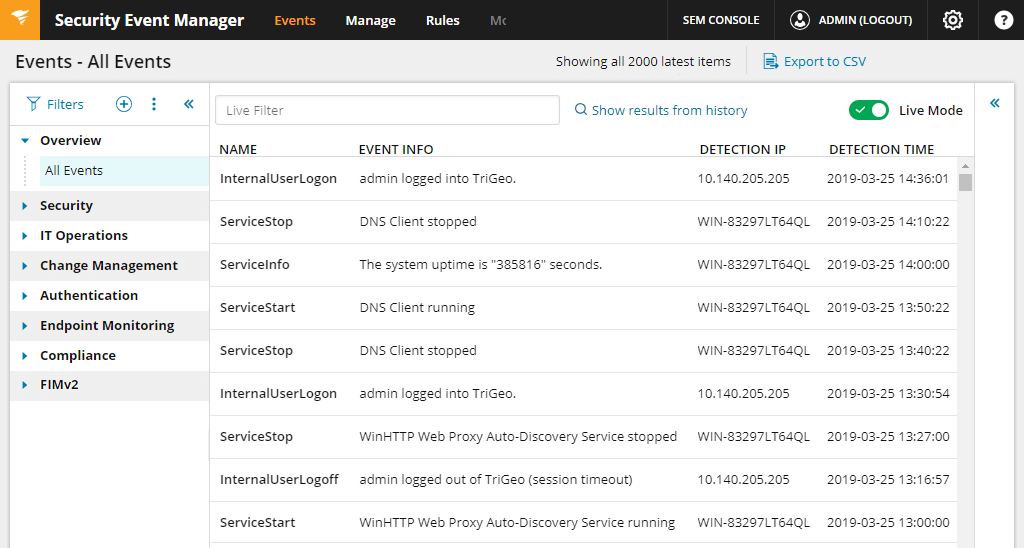

2.4 Usar gestión centralizada de registros

La gestión centralizada de registros es una mejor práctica para la Auditoría de Políticas de Windows.

Esto le permite recopilar, almacenar y analizar todos los registros en un solo lugar, lo que facilita la identificación y respuesta a incidentes de seguridad. Esta es una de las prácticas fundamentales de mejor auditoría de políticas de Windows.

La gestión centralizada de registros es una mejor práctica para la Auditoría de Políticas de Windows.

Esto le permite recopilar, almacenar y analizar todos los registros en un solo lugar, lo que facilita la identificación y respuesta a incidentes de seguridad. Esta es una de las prácticas fundamentales de mejor auditoría de políticas de Windows.

2.5 Probar sus políticas de auditoría

Probar regularmente sus políticas puede ayudar a asegurar que estén configuradas correctamente y capturen los eventos e información necesarios para detectar y responder a incidentes de seguridad.

Esto puede incluir probar las políticas en un entorno de laboratorio o simular diferentes incidentes de seguridad para ver cómo responden las políticas de auditoría.

2.6 Monitorear y revisar registros

Monitorear y revisar los registros generados por las políticas de auditoría regularmente es esencial. Esto puede ayudar a identificar posibles incidentes de seguridad de forma temprana y permitir a los administradores de TI responder rápida y efectivamente para minimizar el impacto del incidente.

2.7 Hacer copias de seguridad regularmente de los datos de auditoría

Hacer copias de seguridad regularmente de los datos de auditoría ayuda a la Auditoría de Políticas de Windows de varias maneras. Primero, proporciona un registro histórico de eventos que puede utilizarse para investigar violaciones de seguridad pasadas u otros problemas.

Además, esto puede ayudar a identificar patrones o conexiones entre diferentes eventos, lo que puede ayudar a determinar la causa de un incidente de seguridad.

Además, las copias de seguridad regulares pueden asegurar que los datos no se pierdan en caso de falla del sistema u otros problemas inesperados. Y, finalmente, esto puede ser crítico para mantener un registro preciso de eventos y puede ser necesario para informes de cumplimiento.

2.8 Mantener el software actualizado

Finalmente, mantener el software actualizado ayuda a la Auditoría de Políticas de Windows al reducir el riesgo de violaciones de seguridad y otros problemas.

Las actualizaciones de software suelen incluir parches de seguridad que abordan vulnerabilidades o errores conocidos que los atacantes pueden explotar. Al actualizar el software, las organizaciones pueden reducir el riesgo de estas vulnerabilidades y minimizar el potencial de un incidente de seguridad.

Además, las actualizaciones de software pueden incluir nuevas características y mejoras que pueden ayudar a mejorar la seguridad del sistema. Además, agregarán nuevas capacidades de auditoría o mejorarán la funcionalidad de registro.

En conclusión, las mejores prácticas de la Política de Auditoría de Windows son esenciales para garantizar la seguridad e integridad de los sistemas de TI de una organización.

Por lo tanto, al implementar estas mejores prácticas, las organizaciones pueden asegurarse de que están capturando la información necesaria para detectar y responder a violaciones de seguridad. Además, están cumpliendo con los estándares y regulaciones de la industria.

Por último, adoptar estas mejores prácticas puede ayudar a las organizaciones a simplificar el proceso de Política de Auditoría de Windows y mejorar su postura general de seguridad.