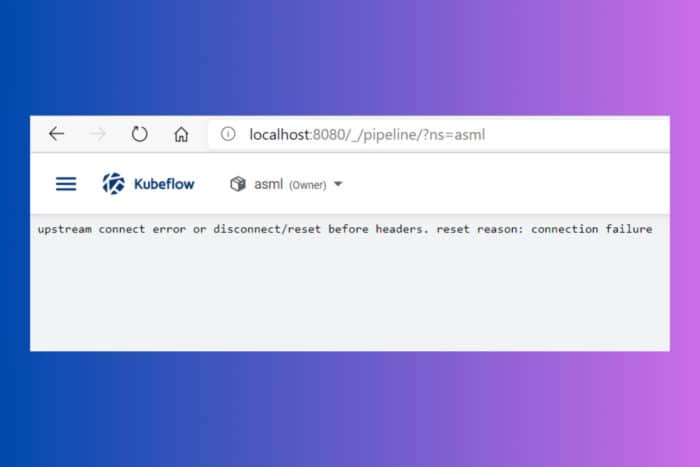

Исправить: Ошибка подключения к upstream или отключение/сброс перед заголовками

Разбираться с проблемами ошибки подключения к upstream или отключения/сброса перед заголовками может быть довольно непросто. Сообщение указывает на то, что соединение между клиентом и сервером было закрыто прежде, чем сервер смог отправить ответ. Эта проблема может возникать в различных сценариях, но обычно она относится к программным ситуациям.

Разбираться с проблемами ошибки подключения к upstream или отключения/сброса перед заголовками может быть довольно непросто. Сообщение указывает на то, что соединение между клиентом и сервером было закрыто прежде, чем сервер смог отправить ответ. Эта проблема может возникать в различных сценариях, но обычно она относится к программным ситуациям.

Как я могу исправить ошибку подключения к upstream или отключение/сброс перед заголовками?

1. Проверьте настройки межсетевого экрана

- Откройте настройки межсетевого экрана на вашей облачной платформе :

- Для Azure вы можете найти это в разделе Безопасность сети.

- Для GCP это обычно находится в разделе Сеть VPC > Правила межсетевого экрана.

- Для AWS перейдите в настройки Групп безопасности.

- Найдите правило межсетевого экрана для вашего контейнера или ВМ :

- Ищите входящие правила, позволяющие трафик.

- Убедитесь, что открыты правильные порты :

- Обычно вам нужно открыть порты, такие как 80 (HTTP), 443 (HTTPS) или любой пользовательский порт, который использует ваше приложение (например, 6001 для Kestrel).

- Добавьте правила при необходимости :

- Добавьте правило для разрешения входящего трафика на необходимых портах и назначьте его соответствующему сетевому интерфейсу.

Это решение гарантирует, что ваше приложение может получать трафик от внешних источников за счет корректной настройки правил межсетевого экрана.

2. Обновите конфигурацию шлюза Istio и VirtualService

- Проверьте конфигурации вашего Gateway и VirtualService :

- Откройте ваши файлы конфигурации Istio (gateway.yaml, virtualservice.yaml).

- Проверьте конфигурации портов :

- Убедитесь, что порты, определенные в вашем Gateway, совпадают с портами, которые открывают ваши службы.

-

Пример для Gateway:

apiVersion: networking.istio.io/v1alpha3 kind: Gateway metadata: name: my-gateway namespace: istio-system spec: selector: istio: ingressgateway servers: - port: number: 443 name: https protocol: HTTPS tls: mode: SIMPLE credentialName: "my-credential" hosts: - "my-host.example.com"

- Проверьте маршруты VirtualService :

- Убедитесь, что ваш VirtualService имеет правильную конфигурацию маршрута.

-

Пример для VirtualService:

apiVersion: networking.istio.io/v1alpha3 kind: VirtualService metadata: name: my-service spec: hosts: - "my-host.example.com" gateways: - my-gateway http: - route: - destination: host: my-service port: number: 443

Убедившись, что ваши конфигурации Gateway и VirtualService правильные и соответствуют требованиям вашей службы, вы можете избежать проблем с подключением. Также убедитесь, что вы используете правильный yaml файл.

3. Проверьте именование и конфигурацию портов подов и служб

- Проверьте конфигурацию вашей службы Kubernetes :

- Убедитесь, что порты, определенные в вашей службе, соответствуют портам, которые открывает ваше приложение.

-

Пример:

apiVersion: v1 kind: Service metadata: name: my-service spec: selector: app: my-app ports: - protocol: TCP port: 443 targetPort: 8080 name: https

- Обновите порт контейнера вашего развертывания :

- Убедитесь, что определение контейнера в вашем YAML для развертывания открывает правильный порт.

-

Пример:

apiVersion: apps/v1 kind: Deployment metadata: name: my-app spec: replicas: 1 selector: matchLabels: app: my-app template: metadata: labels: app: my-app spec: containers: - name: my-container image: my-image ports: - containerPort: 8080

Правильная настройка вашей службы и развертывания гарантирует, что Istio может правильно перенаправлять трафик к вашим подам, избегая ошибок подключения.

4. Проверьте распределение ресурсов и здоровье узлов

- Проверьте распределение ресурсов узлов :

- Убедитесь, что вашим узлам Kubernetes выделено достаточно ресурсов (ЦП, память).

- Вы можете проверить использование ресурсов узлов с помощью kubectl top nodes и kubectl describe node <node-name>.

- Добавьте больше узлов или увеличьте ресурсы существующих узлов, если они подвергаются высокой нагрузке.

- Перезапустите затронутые поды :

- Перезапустите ваши поды приложений, чтобы устранить потенциальные утечки памяти или проблемы с распределением ресурсов.

-

Используйте

kubectl rollout restart deployment <deployment-name>

- Следите за здоровьем узлов с помощью инструментов мониторинга вашего облачного провайдера (CloudWatch для AWS, Cloud Monitoring для GCP или Azure Monitor).

Обеспечение достаточных ресурсов и здоровья узлов помогает предотвратить простой и ошибки подключения из-за ограничений ресурсов.

5. Используйте правильные протокол и настройки безопасности

- Проверьте настройки протокола :

- Убедитесь, что вы используете правильный протокол (HTTP/HTTPS) в своих конфигурациях.

- Обновите Dockerfile или переменные окружения для открытия правильных портов.

- Правильно настройте переменные окружения :

-

Пример для Dockerfile:

FROM mcr.microsoft.com/dotnet/aspnet:5.0 EXPOSE 80 ENV ASPNETCORE_URLS=http://+:80

- Настройте параметры ASP.NET Core/Kestrel :

- Убедитесь, что Kestrel настроен на прослушивание правильных портов.

-

Пример в

Program.cs:public class Program { public static void Main(string[] args) { CreateHostBuilder(args).Build().Run(); } public static IHostBuilder CreateHostBuilder(string[] args) => Host.CreateDefaultBuilder(args) .ConfigureWebHostDefaults(webBuilder => { webBuilder.UseStartup<Startup>() .UseUrls("http://+:80"); }); }

Правильная настройка протокола и портов гарантирует, что ваше приложение будет доступно, как ожидалось, избегая ошибок отключения/сброса.

Следуя этим решениям, вы сможете устранить и решить проблему ошибки подключения к upstream или отключения/сброса перед заголовками в ваших средах Kubernetes и Istio. Всегда помните о том, чтобы следить за конфигурациями и распределением ресурсов, чтобы предотвратить будущие проблемы.

Для других вопросов или предложений прокрутите вниз к разделу комментариев.